Picasa est un logiciel gratuit que vous pouvez télécharger depuis Google. Il vous aide à :

- Trouver et organiser toutes les photos stockées sur votre ordinateur.

- Modifier vos photos et leur ajouter des effets en quelques clics.

- Partager vos photos avec d'autres utilisateurs par e-mail, en les imprimant ou sur le Web: c'est rapide, facile et gratuit.

Picasa 3.9 vous permet de partager du contenu directement dans Google+. Cette nouvelle version est également dotée d'une palette d'outils de retouche bien plus étoffée. Pour plus d'informations sur les modifications apportées, consultez le guide de Picasa 3.9.

Partage de votre contenu avec les membres de vos cercles Google+ : si vous êtes inscrit à Google+, vous pouvez utiliser Picasa 3.9 pour partager directement votre contenu avec les membres des cercles que vous avez créés dans Google+. Ces derniers ont ainsi accès à vos photos et à vos vidéos dans leur flux Google+. Les personnes qui n'utilisent pas Google+ ne sont pas pour autant oubliées. Elles sont invitées par e-mail à consulter votre album dans Google+, sans avoir besoin de s'y inscrire.

Partage de votre contenu avec les membres de vos cercles Google+ : si vous êtes inscrit à Google+, vous pouvez utiliser Picasa 3.9 pour partager directement votre contenu avec les membres des cercles que vous avez créés dans Google+. Ces derniers ont ainsi accès à vos photos et à vos vidéos dans leur flux Google+. Les personnes qui n'utilisent pas Google+ ne sont pas pour autant oubliées. Elles sont invitées par e-mail à consulter votre album dans Google+, sans avoir besoin de s'y inscrire.

Tags de nom Picasa sur Google+ : si vous êtes inscrit à Google+, vous avez peut-être remarqué que les tags de nom sont désormais plus conviviaux. Avec Picasa 3.9, vous pouvez maintenant transférer et partager vos tags de nom sur Google+. Notez que, si vous n'utilisez pas Google+, les tags de nom restent inchangés.

Tags de nom Picasa sur Google+ : si vous êtes inscrit à Google+, vous avez peut-être remarqué que les tags de nom sont désormais plus conviviaux. Avec Picasa 3.9, vous pouvez maintenant transférer et partager vos tags de nom sur Google+. Notez que, si vous n'utilisez pas Google+, les tags de nom restent inchangés.

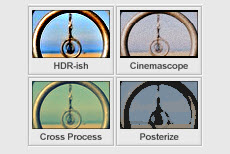

Nouveaux effets de retouche : nous avons ajouté de nombreux effets de retouche tels que Vignette, Deux tons, Bordures et bien plus.

Nouveaux effets de retouche : nous avons ajouté de nombreux effets de retouche tels que Vignette, Deux tons, Bordures et bien plus.

Édition côte à côte : comparez deux photos différentes côte à côte, ou bien la version originale et la version modifiée de la même photo tout en effectuant des retouches dans Picasa. Découvrez comment retoucher des photos côte à côte.

Édition côte à côte : comparez deux photos différentes côte à côte, ou bien la version originale et la version modifiée de la même photo tout en effectuant des retouches dans Picasa. Découvrez comment retoucher des photos côte à côte.

Version 3.9

- Importation de contenus dans Google+ : partagez des contenus avec vos cercles, postez des photos dans votre flux et importez des images à leur taille d'origine.

- Ajout de tags : taguez des contacts de vos cercles Google+ et avertissez-les via Google+.

- Nouveaux effets de retouches, dont :

- Infrarouge

- Effet Lomo

- Effet Holga

- Effet HDR

- Cinémascope

- Effet Orton

- Années soixante

- Invers. couleurs

- Points chauds

- Vision nocturne

- Traitement croisé

- Postérisation

- Deux tons

- Boost

- Adoucir

- Vignetage/Mat

- Pixéliser/Pixélisation localisée

- Zoom focal

- Esquisse crayon

- Néon

- Bande dessinée

- Bordure

- Bords arrondis

- Ombre projetée

- Cadre musée mat

- Polaroïd

- Édition côte à côte : comparez deux photos ou deux versions différentes de la même photo côte à côte.

- Compatibilité avec les images RAW des appareils photo plus récents.

- Compatibilité avec les fichiers WebP.

- Il est désormais possible de transférer votre base de données vers un autre disque local depuis le menu Outils > Expérimentation.

- Améliorations apportées à l'outil de création de diaporama de portraits : numéro des photos inclus, ordre chronologique.

- La fonction de synchronisation permet maintenant d'importer des albums non partagés de manière privée.

- La fonction de restauration des albums virtuels lorsque vous réinstallez l'application ou la transférez vers un nouvel ordinateur a été améliorée. Les données des albums sont désormais écrites dans le fichier picasa.ini, avec toutes les autres modifications que vous avez apportées.

- Compatibilité avec OAuth : utilisez des comptes à deux facteurs sans mot de passe spécifique à une application.

Tor vous protège en faisant transiter vos communications au sein d'un réseau distribué de relais hébergés par des volontaires partout dans le monde : il empêche quiconque observant votre connexion Internet de savoir quels sites vous visitez, et il empêche le site que vous visitez de savoir où vous vous trouvez. Tor fonctionne avec bon nombre d'applications existantes, y compris les navigateurs web, les clients de messagerie instantanée, les connexions à distance, et autres applications basées sur le protocole TCP.

Tor vous protège en faisant transiter vos communications au sein d'un réseau distribué de relais hébergés par des volontaires partout dans le monde : il empêche quiconque observant votre connexion Internet de savoir quels sites vous visitez, et il empêche le site que vous visitez de savoir où vous vous trouvez. Tor fonctionne avec bon nombre d'applications existantes, y compris les navigateurs web, les clients de messagerie instantanée, les connexions à distance, et autres applications basées sur le protocole TCP.

Les menaces qui planent sur les PC (virus, malwares et usurpation d'identité) planent aussi sur votre tablette.

Les menaces qui planent sur les PC (virus, malwares et usurpation d'identité) planent aussi sur votre tablette. Retrouvez et protégez votre tablette perdue ou volée

Retrouvez et protégez votre tablette perdue ou volée  Sécurisez votre appareil le plus précieux et le plus personnel

Sécurisez votre appareil le plus précieux et le plus personnel Economisez vos ressources et éliminez les ralentissements

Economisez vos ressources et éliminez les ralentissements

Les menaces qui planent sur les PC (virus, codes malveillants et usurpation d'identité) planent aussi sur votre appareil mobile.

Les menaces qui planent sur les PC (virus, codes malveillants et usurpation d'identité) planent aussi sur votre appareil mobile. Retrouvez et protégez votre téléphone perdu ou volé !!

Retrouvez et protégez votre téléphone perdu ou volé !! Sécurisez votre appareil le plus précieux et le plus personnel !

Sécurisez votre appareil le plus précieux et le plus personnel ! Barrez la route aux escrocs

Barrez la route aux escrocs Améliorez les performances

Améliorez les performances

Version µTorrent 3.3 Build 29462 Final !! Pour rappel ce logiciel gratuit de téléchargement utilise comme

Version µTorrent 3.3 Build 29462 Final !! Pour rappel ce logiciel gratuit de téléchargement utilise comme